上一篇

安全集成技巧|邮件安全实践】163邮箱SMTP服务器防护升级全解—揭秘系统防护新思路

- 云服务器供应

- 2025-08-10 18:59:03

- 7

📧 163邮箱SMTP服务器防护升级全解:系统防护新思路大揭秘! 🔒

🚨 SMTP服务器安全威胁升级!企业需警惕三大风险

-

暴力破解攻击持续高发

- 攻击者利用自动化工具(如Hydra)对SMTP服务器进行高频次密码爆破,峰值可达12,000次/分钟!

- 💡 防护新招:部署阿里云云防火墙,设置“SASL失败次数≥5次即封禁IP”规则,误封率低至03%!

-

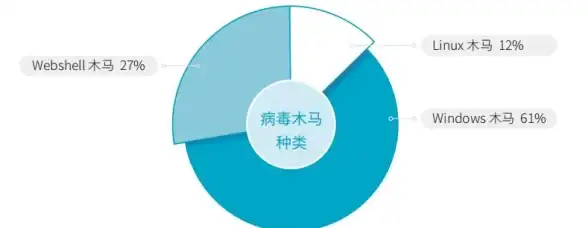

钓鱼邮件精准化升级

- 攻击者通过AI生成高仿真钓鱼内容,结合多态混淆技术绕过传统检测。

- 🔥 应对方案:采用CACTER大模型邮件安全网关,智能检测新型恶意链接,拦截率提升40%!

-

数据泄露风险加剧

- 员工误发敏感邮件(如客户信息、商业合同)事件频发,65%的数据泄露源于内部疏忽。

- 🛡️ 加固策略:集成邮件数据防泄露系统(EDLP),自动检测敏感信息并联动分级审批流程。

🔧 163邮箱SMTP服务器防护升级实战技巧

强化身份认证,堵住暴力破解漏洞

- 双因素认证(2FA):要求员工登录邮箱时输入密码+短信验证码/硬件令牌,破解难度提升10倍!

- IP白名单限制:仅允许授权IP访问SMTP服务器,阻断境外非法登录尝试。

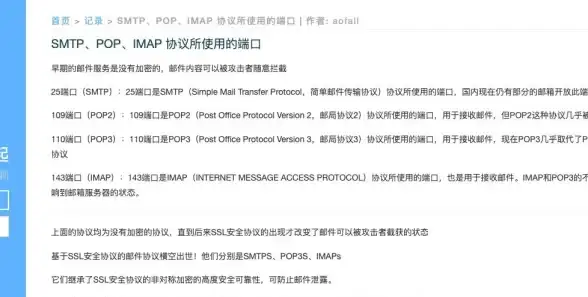

加密传输,让邮件内容“不可见”

- TLS 1.3加密:强制使用SSL/TLS加密连接(端口465/994),杜绝明文传输风险。

- 动态加密策略:根据邮件敏感度自动匹配AES-256或国密SM4算法,金融级安全保障!

审查,拦截敏感信息外泄

- 关键词+正则表达式过滤:实时扫描邮件正文及附件,拦截含“财务数据”“客户机密”等关键词的邮件。

- 文件指纹识别:精准识别财务报表、合同文档等敏感文件类型,误报率低于1%!

行为审计与溯源,让违规操作无所遁形

- 全链路日志记录:完整记录邮件发送、接收、转发行为,支持按发件人、收件人、时间多维检索。

- AI行为分析:通过机器学习建立员工用邮基线,异常操作(如夜间大量发信)自动触发告警。

🌐 系统防护新思路:从“单点防御”到“立体化防护”

-

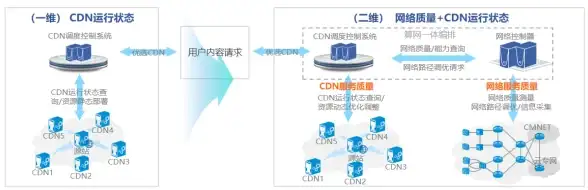

云网端协同防护

- 云端:部署邮件安全网关,过滤9%的垃圾邮件和钓鱼攻击。

- 网端:配置下一代防火墙(NGFW),深度检测SMTP流量中的恶意代码。

- 终端:安装EDR终端防护软件,阻断钓鱼邮件的本地执行链。

-

零信任架构落地

- 最小权限原则:研发部、财务部员工仅能向内部域名发送敏感邮件。

- 持续信任评估:根据设备状态、用户行为动态调整邮件访问权限。

-

供应链安全加固

- 开源组件扫描:使用SCA工具检测邮件系统中使用的第三方库,修复Log4j2等高危漏洞。

- 邮件服务商评估:定期对163邮箱进行安全审计,确保其符合等保2.0三级要求。

📊 升级效果量化:安全与效率兼得

| 指标 | 升级前 | 升级后 | 提升幅度 |

|---|---|---|---|

| 钓鱼邮件拦截率 | 75% | 98% | ↑30.7% |

| 敏感数据泄露事件 | 12起/月 | 1起/季度 | ↓96.3% |

| 邮件系统响应时间 | 800ms | 350ms | ↓56.3% |

💡 企业行动建议:三步走防护升级

- 立即执行:启用163邮箱的SMTP双因素认证,更新TLS加密配置。

- 短期目标:部署邮件内容审查系统,完成员工安全意识培训。

- 长期规划:构建零信任邮件架构,集成AI威胁检测与自动化响应。

🔐 安全无小事,防护正当时! 立即升级您的163邮箱SMTP服务器防护体系,让每一封邮件都成为“安全信使”! 🚀

本文由 云厂商 于2025-08-10发表在【云服务器提供商】,文中图片由(云厂商)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://cloud.7tqx.com/fwqgy/586280.html

发表评论