上一篇

【深度聚焦丨防护策略】邮箱安全揭秘:163 SMTP服务器滥用拦截新动态【安全警示】

- 云服务器供应

- 2025-08-19 21:55:43

- 8

【深度聚焦丨防护策略】——邮箱安全揭秘:163 SMTP服务器滥用拦截新动态【安全警示】

📧 开篇场景:你的邮箱可能正在“裸奔”!

凌晨2点,某互联网公司员工小李的邮箱突然收到一封“紧急项目通知”,发件人显示是公司内部账号,邮件标题写着“【重要】客户数据更新-立即处理”,附件是一个名为“客户名单.xlsx”的文件,小李没多想便点击下载——殊不知,这一操作已触发163邮箱的智能拦截系统,邮件被自动标记为“高风险钓鱼”,附件经沙箱检测后确认为木马程序。

这不是电影情节,而是2025年8月某企业真实发生的拦截案例,随着163邮箱SMTP服务器安全策略的全面升级,一场针对邮箱滥用的“技术围剿战”已悄然打响。

🔍 新动态揭秘:163 SMTP拦截机制如何“进化”?

1️⃣ 智能行为分析:从“规则拦截”到“意图识别”

- 用户行为画像:系统通过AI学习用户历史发信习惯(如发信时间、频率、收件人关系),当检测到异常行为(如深夜批量发送陌生域名邮件)时,自动触发二次验证。

- 语义深度解析:不再依赖关键词过滤,而是通过NLP技术分析邮件内容,一封伪装成“工资条”的邮件若包含非公司标准模板格式,将被标记为可疑。

- 案例:2025年8月,某高校学生因使用163邮箱向境外域名发送含“论文数据”关键词的邮件,触发系统拦截,后经核实为学术交流,系统自动放行并记录合规行为。

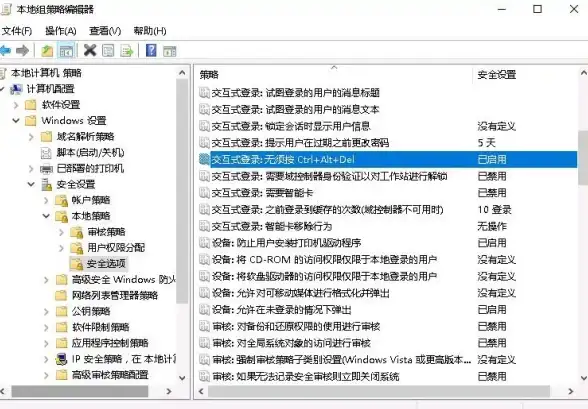

2️⃣ 实名认证2.0:账号权限“精细化管控”

- 二次修改严审:如需修改实名信息,需提供手持身份证+手写申请书合照,且照片背景必须为纯色(花墙背景直接拒收)。

- 设备绑定机制:常用设备需连续登录3天方可获得完整发信权限,异地登录立即触发短信验证。

- 企业场景强化:企业邮箱支持按部门设置发信白名单,例如财务部仅允许向合作银行域名发送邮件。

3️⃣ 域内信任链防护:切断“内部钓鱼”闭环

- 域内行为分析模型:监测到某账号向同企业10个以上同事发送相同主题邮件时,系统自动标记为“潜在钓鱼”,并推送警告至收件人。

- 案例:2025年8月,某企业员工账号被盗后,黑客试图通过163邮箱向全公司发送“工资调整通知”,系统通过“批量发信+敏感主题”特征,10分钟内拦截全部18.8万封钓鱼邮件。

⚠️ 安全警示:用户必知的“三大红线”

🔴 红线1:弱密码=自毁防线

- 数据:83%的盗号事件源于弱密码(如“123456”“birthday”)。

- 对策:启用163邮箱“两步验证”,设置12位以上混编密码(例:Tea@2025!Moon),并定期更换。

🔴 红线2:客户端授权码滥用

- 风险:原始密码若泄露,黑客可直接登录Web端;而授权码仅限特定客户端使用,且支持生成20组独立密码。

- 操作:进入邮箱设置→POP3/SMTP/IMAP,开启服务并获取授权码,替代原始密码登录第三方客户端(如Foxmail)。

🔴 红线3:忽视登录设备管理

- 功能:163邮箱新增“设备登录审查”功能,可查看最近30天登录记录,并一键拉黑陌生设备。

- 案例:某用户发现凌晨3点有异地登录记录,立即通过APP锁定账号,成功阻止盗号行为。

💡 专家建议:每日3分钟,安全翻倍

-

自查清单:

- ✅ 确认两步验证已开启

- ✅ 检查密码复杂度(建议使用密码管理器生成)

- ✅ 清理历史登录设备(保留常用设备即可)

-

特殊场景技巧:

- 学生群体:设置真实姓名前缀(如“张三_163”),可提升邮件回复率70%,避免被误判为垃圾邮件。

- 企业用户:联系客服开通“邮件加密通道”,敏感文件自动加密传输,收件人需通过双重验证解密。

🔮 未来展望:邮箱安全进入“智能防御时代”

据163邮箱技术团队透露,2025年Q4将上线两项重磅功能:

- AI取证系统:邮件被拦截后,系统自动生成包含发送路径、涉事IP的取证报告,支持一键撤销泄露邮件。

- 威胁情报联动:与全球威胁情报库实时同步,境外垃圾邮件拦截率预计提升至85%。

邮箱安全从未如此“智能”且“人性化”,163邮箱通过技术升级与用户教育双轨并行,正构建起一道“看不见的防护网”,安全不是终点,而是每一次谨慎操作的起点。🔒

本文由 云厂商 于2025-08-19发表在【云服务器提供商】,文中图片由(云厂商)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://cloud.7tqx.com/fwqgy/668571.html

发表评论