网络安全 木马查杀:服务器管理员如何有效清除顽固木马?

- 问答

- 2025-08-19 13:40:07

- 5

本文目录导读:

🔥 震惊!全球新能源巨头遭木马攻击,服务器安全警报拉响!

就在本周,某跨国新能源企业欧洲服务器集群遭遇顽固木马入侵,攻击者通过PowerShell脚本和WinSCP工具窃取核心数据,这场事件再次证明:传统杀毒软件已失效,服务器管理员必须掌握“查杀+防御”双技能!

🛡️ 木马查杀四步法:从隔离到根除

Step 1:秒级隔离,切断传播链 🔒

发现异常(如CPU飙升、未知进程)时,立即断开服务器网络!

🔹 物理隔离:拔掉网线/关闭云服务器公网访问

🔹 虚拟隔离:通过AWS Console或阿里云控制台暂停实例

案例参考:2025年4月,某云厂商客户通过Serverless架构自动触发高危操作告警,15秒内隔离被控服务器,避免数据外泄。

Step 2:深度扫描,揪出隐藏威胁 🔍

传统杀毒软件对“无文件攻击”束手无策,推荐EDR/XDR工具:

🔹 CrowdSec(开源):通过行为分析识别异常PowerShell命令

🔹 Elastic Security:检测WinSCP等工具的非授权使用

MITRE ATT&CK提示:重点监控T1059.001(PowerShell滥用)和T1048.003(FTP数据外泄)技术。

Step 3:Rootkit专项清除 💥

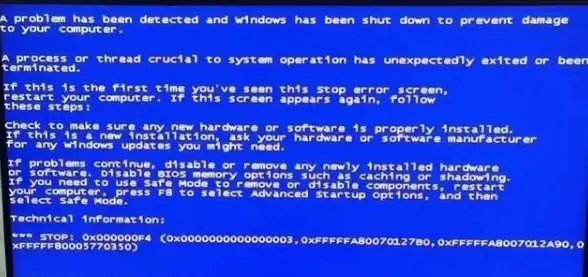

顽固木马常植入内核级Rootkit,需分层次清理:

1️⃣ 用户态清理:

- 检查

/etc/ld.so.preload(Linux)或HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet(Windows) - 终止

ssh-agent等异常服务

2️⃣ 内核态清理: - Linux:使用

rkdetector扫描内核模块 - Windows:通过Windows Defender Application Control强制签名验证

Step 4:系统加固,防止复发 🔐

🔹 最小化权限:遵循MITRE M1012(企业策略),禁用管理员账户直接登录

🔹 固件保护:启用UEFI Secure Boot和Verified Boot(Linux)

🔹 日志审计:通过AWS CloudTrail或阿里云ActionTrail记录所有API调用,设置DeleteBucket等高危操作告警(参考案例:某云厂商Serverless监控方案)。

💡 专家提醒:这些误区让你越清理越危险!

❌ 误区1:直接格式化重装(木马可能写入BIOS/UEFI)

✅ 正确做法:先用工具导出可疑进程哈希值,通过VirusTotal比对后再行动

❌ 误区2:关闭所有防火墙(可能中断安全工具通信)

✅ 正确做法:白名单放行EDR/XDR的通信端口(如CrowdSec默认443端口)

🔮 未来趋势:AI驱动的木马防御

2025年,生成式AI已加入战场:

🔹 Amazon Q Developer CLI:通过自然语言指令模拟混沌工程攻击,提前暴露防御漏洞

🔹 MITRE CALDERA:自动化生成攻击路径,测试EDR的检测率

行动清单:

1️⃣ 立即检查服务器是否开启PowerShell日志记录

2️⃣ 部署基于Serverless的高危操作监控(参考AWS案例)

3️⃣ 加入MITRE ATT&CK社区获取最新TTP防御策略

💬 管理员金句:

“木马查杀不是技术战,而是情报战——你比攻击者晚1小时发现,损失可能扩大100倍!”

信息来源:MITRE ATT&CK(2025-08-15)、AWS安全案例(2025-04-09)、VirusTotal木马分析(2025-08)

本文由 业务大全 于2025-08-19发表在【云服务器提供商】,文中图片由(业务大全)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://cloud.7tqx.com/wenda/664874.html

发表评论