服务器合规|运维规范|如何确保服务器管理与行业标准保持一致,提升系统安全性与可靠性

- 问答

- 2025-08-19 17:00:06

- 9

本文目录导读:

🚨 凌晨三点的警报:当合规成为"救命稻草"

某电商公司运维小王在睡梦中被短信轰炸惊醒——"服务器异常登录告警!数据库连接暴增!"😱 他冲进机房发现,某台服务器因未及时更新安全补丁,竟成了黑客的"跳板机",这场因合规疏漏引发的连锁反应,最终导致用户数据泄露,公司面临百万级罚款...

📚 合规不是选择题,而是生存法则

在2025年的今天,服务器合规早已不是"做不做"的问题,而是"如何做得更好"的必修课,根据ISO 27001:2025最新标准,企业需从访问控制、日志审计、漏洞管理等7大维度构建防护体系,而国内《网络安全法》修订版更明确要求:关键信息基础设施的运营者应每年开展一次合规评估。

举个栗子🌰:某金融平台因未落实"最小权限原则",让实习生误删核心数据库,事后复盘发现,其权限分配流程竟未参考NIST SP 800-53标准中的角色分离要求——这就像把保险箱钥匙随便塞给路人!

🔑 运维规范的三大核心抓手

1️⃣ 访问控制:把权限关进笼子

- 🎯 多因素认证(MFA):登录必须"密码+动态码+生物识别"三重验证(参考GDPR第32条)

- 🚫 权限回收机制:离职员工账号需在24小时内冻结,避免"幽灵账号"风险

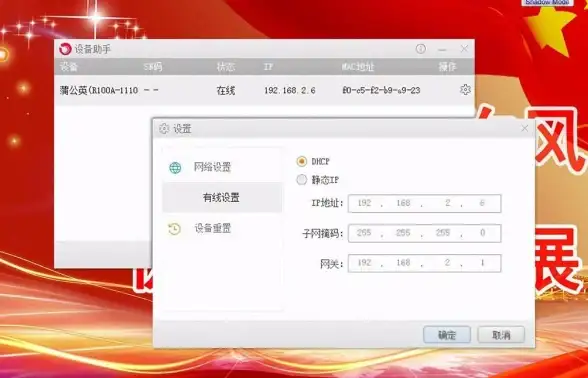

- 📝 特权账户管理:使用跳板机(Jump Server)集中管控,所有操作全程录像(某云厂商案例显示此举降低83%内部威胁)

2️⃣ 补丁管理:别让服务器"裸奔"

- 🗓️ 自动化扫描:每周三凌晨自动检测CVE漏洞,48小时内完成高危补丁部署

- 🧪 灰度发布:先在测试环境验证补丁兼容性,再分批次推送生产环境(2025年某车企因急补漏洞导致生产线瘫痪的惨痛教训)

- 📌 例外清单:对无法立即修复的漏洞,需经CTO审批并采取临时防护措施

3️⃣ 日志审计:让操作有迹可循

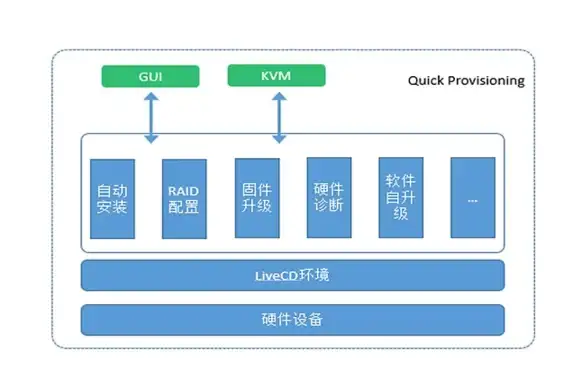

- 🔍 全量采集:部署SIEM系统(如Splunk、ELK),实时收集SSH/RDP/API调用日志

- 📊 异常检测:用AI模型识别"凌晨3点批量下载数据""非工作时间修改防火墙规则"等高危行为

- 🗂️ 归档存储:日志保留至少180天(满足等保2.0三级要求),关键操作需数字签名防篡改

☔ 灾备体系:合规的最后一道防线

根据《信息安全技术 信息系统灾难恢复规范》(GB/T 20988-2025),企业需:

- 🌐 双活数据中心:主备机房直线距离≥100公里,自动切换时间≤5分钟

- 💾 冷热数据分离:热数据(如用户订单)实时同步,冷数据(如历史日志)定期备份至离线介质

- 🚨 灾难演练:每季度模拟"区域断电""DDoS攻击"等场景,优化应急流程

真实案例💡:2025年台风季,某物流公司因提前完成多地容灾部署,在主数据中心进水的情况下,仅用12分钟便将流量切至备用机房,保障了"双11"大促零中断。

🌟 合规的终极目标:安全与效率的平衡术

合规不是堆砌文档,而是将标准融入运维DNA,建议从这三步入手:

- 差距分析:对照ISO 27001附录A或等保2.0控制点,绘制当前能力地图

- 工具选型:引入CMDB(配置管理数据库)、SOAR(安全编排自动化)等平台减少人为失误

- 文化渗透:定期开展"合规积分赛",将审计结果与绩效考核挂钩

最后说句大实话💬:当服务器亮起红灯时,一份写满"已按XX标准执行"的报告,比任何道歉都更有说服力,毕竟在数字时代,合规就是最好的"保险单"!

(信息来源:ISO 27001:2025/NIST SP 800-53Rev5/《网络安全法》2025修订版/CNCERT 2025年漏洞统计报告)

本文由 业务大全 于2025-08-19发表在【云服务器提供商】,文中图片由(业务大全)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://cloud.7tqx.com/wenda/666342.html

发表评论