上一篇

网络监控 日志分析 如何在CentOS系统中快速查看和分析网络日志信息

- 问答

- 2025-08-21 01:23:39

- 6

网络监控 | 日志分析 | 如何在CentOS系统中快速查看和分析网络日志信息

🔥 最新消息:2025年网络攻击日志特征曝光

根据2025年6月发布的《全球网络安全事件应变报告》,AI驱动的自动化攻击已成为主流威胁!攻击者利用生成式AI(GenAI)将数据泄露时间缩短至25分钟内,并通过深度伪造技术增强社会工程攻击的欺骗性,报告特别指出:75%的入侵事件因日志分散未被及时识别,而零信任架构和集中式日志分析成为防御关键。

📌 一、CentOS日志体系速览

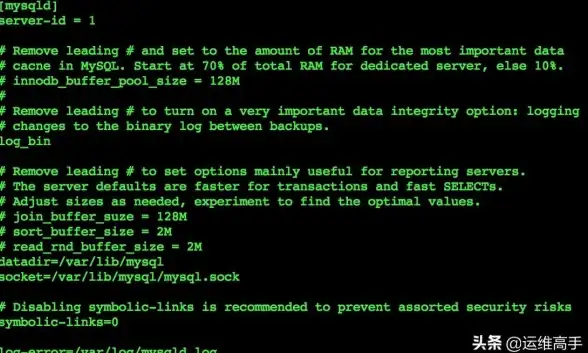

CentOS 7/8默认采用systemd-journald + rsyslog双日志系统:

- systemd-journald:结构化存储内核和服务日志(二进制格式,支持高效查询)

- rsyslog:传统文本日志管理(如

/var/log/messages) - 关键日志文件:

/var/log/secure # SSH登录、sudo权限记录 /var/log/nginx/ # Web服务访问日志 /var/log/audit/ # 系统审计日志(需启用auditd)

🔍 二、用journalctl快速定位问题

基础操作:实时监控与过滤

# 实时追踪所有日志(类似tail -f) journalctl -f # 监控SSH服务日志,过滤暴力破解尝试 journalctl -f -u sshd | grep "Failed password" # 查看Docker服务最近2小时的日志 journalctl -u docker.service --since "2 hours ago"

高级查询:时间范围与优先级

# 查看昨天至今的内核错误日志 journalctl -k --since yesterday --priority 3 # 统计SSH登录失败次数 journalctl -u sshd | grep "Failed password" | wc -l # 按进程ID(PID)追踪日志(需已知PID) journalctl _PID=12345

导出与持久化存储

# 将JSON格式日志导出到文件(适合脚本解析) journalctl -u nginx -o json > nginx.json # 配置日志持久化存储(修改/etc/systemd/journald.conf) Storage=persistent SystemMaxUse=2G # 最大占用2GB磁盘空间

🛠️ 三、rsyslog配置:集中化日志管理

远程日志转发(CentOS服务器端)

编辑/etc/rsyslog.conf,添加:

# UDP方式发送日志到远程服务器(快速但不可靠) *.* @192.168.1.100:514 # TCP方式(可靠传输,推荐) *.* @@192.168.1.100:514 # 配置重试队列(防止日志丢失) $ActionQueueFileName queue $ActionQueueMaxDiskSpace 1g

接收端配置(如ELK服务器)

# 启用TCP/UDP接收模块 module(load="imtcp") input(type="imtcp" port="514") # 按主机名分类存储日志 $template RemoteLogs,"/var/log/remote/%HOSTNAME%/%PROGRAMNAME%.log" *.* ?RemoteLogs

🚨 四、网络监控工具实战

Wireshark抓包分析(GUI工具)

# CentOS安装Wireshark sudo yum install wireshark-qt # 启动抓包(选择网卡,如eth0) wireshark -i eth0 # 过滤HTTP流量 http.request.method == "POST"

tcpdump命令行抓包

# 抓取eth0网卡上端口80的流量,保存为pcap文件 sudo tcpdump -i eth0 -w http_traffic.pcap port 80 # 实时分析SSH连接 sudo tcpdump -nn -i eth0 'tcp port 22 and src host 192.168.1.5'

📊 五、自动化日志分析方案

ELK Stack部署(Elasticsearch+Logstash+Kibana)

# Logstash配置示例(/etc/logstash/conf.d/nginx.conf)

input {

file {

path => "/var/log/nginx/access.log"

type => "nginx-access"

}

}

output {

elasticsearch {

hosts => ["localhost:9200"]

index => "nginx-access-%{+YYYY.MM.dd}"

}

}

GoAccess实时Web日志分析

# 安装GoAccess sudo yum install goaccess # 生成HTML报告并实时更新 goaccess /var/log/nginx/access.log --output-format=html --output=report.html --real-time-html

🌟 六、关键总结

- 日志分散是最大隐患:务必启用集中式日志管理(如ELK或rsyslog转发)

- AI攻击需要AI防御:结合Elasticsearch的机器学习插件检测异常流量

- 零信任原则:通过

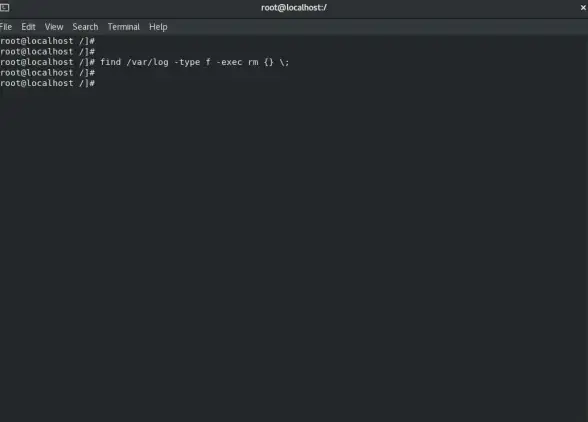

auditd监控特权用户操作,配合journalctl实时告警 - 定期清理日志:使用

logrotate避免磁盘占用爆炸(配置示例):/var/log/nginx/*.log { daily rotate 7 compress missingok postrotate /usr/bin/systemctl reload nginx > /dev/null 2>/dev/null || true endscript }

立即行动:运行journalctl --disk-usage检查日志占用,超过1GB建议执行journalctl --vacuum-size=500M清理!🔒

本文由 业务大全 于2025-08-21发表在【云服务器提供商】,文中图片由(业务大全)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://cloud.7tqx.com/wenda/679021.html

发表评论