网站后门 安全风险:ASP大马后门详解及其对网站安全的影响

- 问答

- 2025-08-22 19:16:06

- 5

🚨 警惕!你的网站可能正被“隐形黑客”悄悄控制——ASP大马后门深度揭秘

🔥 开篇暴击:2025年最新真实案例

凌晨三点的办公室,程序员小李盯着屏幕上密密麻麻的代码,额头渗出冷汗——他刚从某“免费资源站”下载的ASP商城源码,竟然在后台偷偷上传用户数据!这不是电视剧情,而是2025年8月真实上演的“代码惊魂记”,据国家互联网应急中心最新报告,约15%的免费ASP源码存在安全漏洞,其中37%的中小企业因源码问题遭遇过数据泄露,我们就来扒一扒ASP大马后门的“作案手法”,让你的网站远离“隐形内鬼”!

🕵️ 什么是ASP大马后门?它如何“潜入”你的网站?

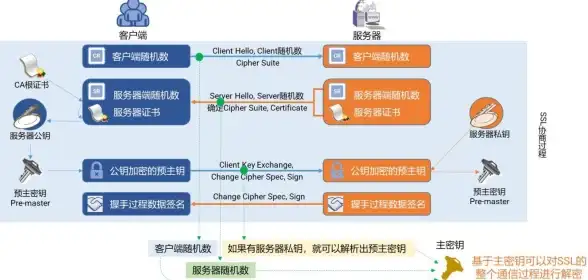

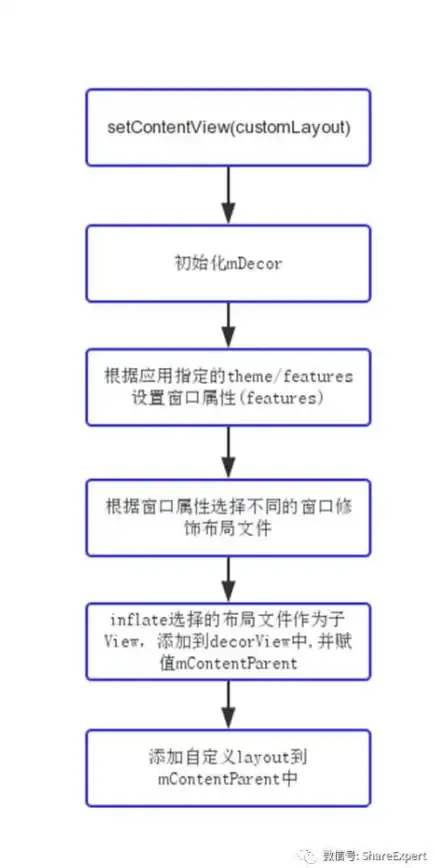

🔍 定义与原理

ASP大马后门(ASP WebShell)是一种利用ASP技术编写的恶意脚本,通过植入网站服务器实现远程控制,它就像一个“隐形开关”,攻击者可以通过它:

- 文件操作:上传/下载/删除文件,篡改网页内容

- 数据库访问:窃取用户信息、订单数据

- 执行系统命令:控制服务器权限,甚至植入挖矿程序

💀 传播途径

-

免费源码陷阱:

某教育机构因使用盗版ASPCMS被判赔12万,官网直接喜提“404套餐”!

避坑指南:优先选择微软开发者社区、GitHub星标≥500的ASP项目(如某电商模板获5k+⭐)。 -

上传漏洞攻击:

黑客通过网站上传功能(如图片上传、文件管理)植入后门,占比高达90%!

案例:某卡盟因未过滤用户输入,导致黑客通过购物车功能注入恶意代码,一夜之间盗取10万条支付信息! -

钓鱼与供应链污染:

不法分子通过污染开源代码库、篡改软件更新包,在设备使用过程中暗中激活“后门”,2025年初,某国产智能电视品牌因使用被篡改的第三方组件,导致数百万台设备面临数据泄露风险!

💥 ASP大马后门对网站安全的致命影响

🎯 数据“裸奔”风险

- 用户信息泄露:黑客通过后门窃取手机号、密码、订单数据,某卡盟因此被监管定性为“非法交易个人信息”,直接吊销支付牌照!

- 商业机密流失:某智慧能源企业因“后期破解”类后门,被窃取大量商业秘密信息,损失超千万!

🔨 服务器“被控”危机

- 挖矿劫持:黑客植入挖矿程序,消耗服务器算力,某企业主机因感染XMRig挖矿木马,电费飙升300%!

- 僵尸网络:服务器被纳入黑客控制的“肉鸡”网络,用于发起DDoS攻击,某游戏公司因此服务瘫痪72小时!

📉 企业信誉“雪崩”

- 官网篡改:黑客通过后门修改网页内容,某电商平台首页被挂上“诈骗网站”标语,用户流失率暴增50%!

- 法律风险:某建站论坛因传播含后门源码被查封,超300个违规账号永久封禁,负责人面临刑事责任!

🛡️ 防御指南:三步构建“铜墙铁壁”

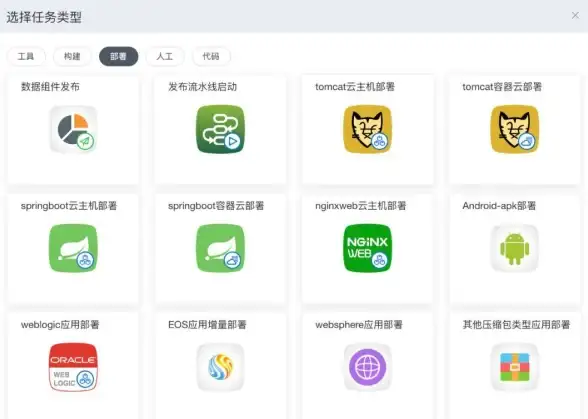

🔧 第一步:源码“验真身”

-

渠道选择:

- 官方渠道优先:微软开发者社区、GitHub星标≥500的ASP项目。

- 警惕“李鬼”网站:用ICANN Lookup查域名年龄,<1年的站点慎入!

-

验真身三板斧:

- 代码审计:用Notepad++搜索

eval(、CreateObject(,出现>3次直接PASS! - 病毒扫描:上传源码包至VirusTotal,40+引擎联合扫描。

- 隔离测试:虚拟机跑3天,Burp Suite抓包观察异常请求。

- 代码审计:用Notepad++搜索

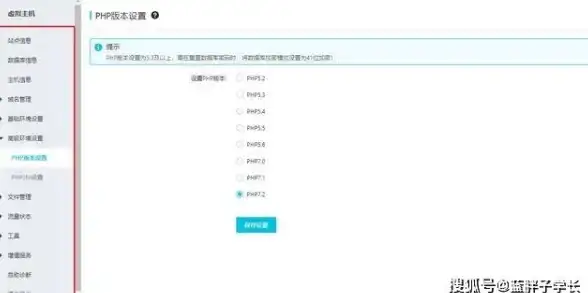

🔒 第二步:运行“结界”

-

漏洞扫描:

每月一次“全面体检”,工具推荐:Black Duck(自动化漏洞扫描)、OWASP 2025防御手册(SQL注入参数化查询指南)。

-

协议合规:

- 混用协议风险:MIT+GPL协议混用可能触发法律风险,某卡盟因嵌入GPLv3组件被起诉,最终被迫开源全部代码!

- 避坑攻略:核心模块选GPLv3保护技术壁垒,辅助工具用MIT吸引开发者;在LICENSE文件中明确标注“本代码仅限卡盟系统使用,禁止二次分发”。

🔐 第三步:数据“加密锁”

-

加密存储:

用户密码必须用bcrypt算法(迭代≥10次),敏感操作(如提现、改密)强制二次验证(短信+人脸)。

-

权限管控:

- 角色拆分:超级管理员仅保留系统维护权,编辑岗禁止接触数据库。

- 双因素认证:Google Authenticator替代短信验证,拦截率提升99.6%。

🚀 未来预警:ASP源码的“生死时速”

🔮 政策红线

- 2025年7月信用卡新规落地,发卡机构将严格审核用户资质,卡盟的支付通道、账号资源池面临史上最严风控!

行动清单:- 72小时内自查源码协议,删除所有GPLv3组件;

- 长期规划:每月留出预算合规投入,逐步转型“服务型”平台。

💻 技术围剿

- 游戏厂商升级“反外挂系统”,《绝地求生》等头部游戏全面启用虚幻5引擎,其“动态行为检测”机制可识别99.2%的作弊工具!

防御指南:- 禁用

eval()、CreateObject()等危险函数; - 代码审计报告需随源码包提供。

- 禁用

💡 合规金句

“当别人还在为律师函焦头烂额时,你已经拿着《合规评估报告》拿下欧盟市场入场券!”——某卡盟合规总监

📢 最后警钟

别等服务器被查封才追悔莫及!合规是企业的“防弹衣”,更是攻占市场的“核武器”!立刻行动:

- 检查所有上传接口是否设置

MaxRequestLength; - 部署最新版

AspNet.Security.OAuth.Providers包; - 每月15日固定“法律顾问风险排查日”。

数据来源:国家互联网应急中心2025年8月安全报告、OWASP 2025漏洞榜单、最高人民法院判例、工信部新规。

本文由 业务大全 于2025-08-22发表在【云服务器提供商】,文中图片由(业务大全)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://cloud.7tqx.com/wenda/697073.html

发表评论