上一篇

深度警示|DLL加密破解风险大揭秘—程序员必看!软件安全风险】

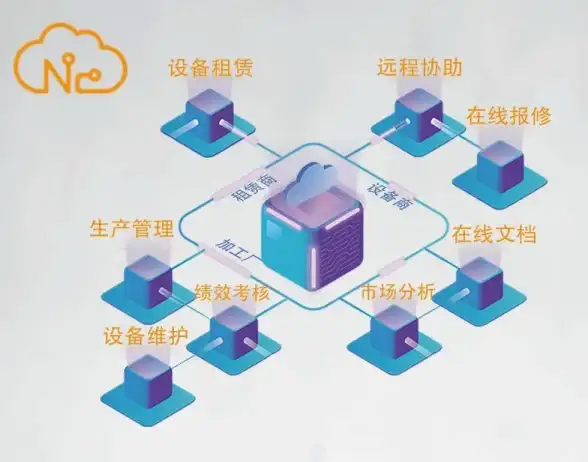

- 云服务器供应

- 2025-08-20 07:32:20

- 4

🔥深度警示|DLL加密破解风险大揭秘——程序员必看!【软件安全风险】

📌核心风险解析

恶意软件利用DLL漏洞的典型案例

- Charon勒索软件

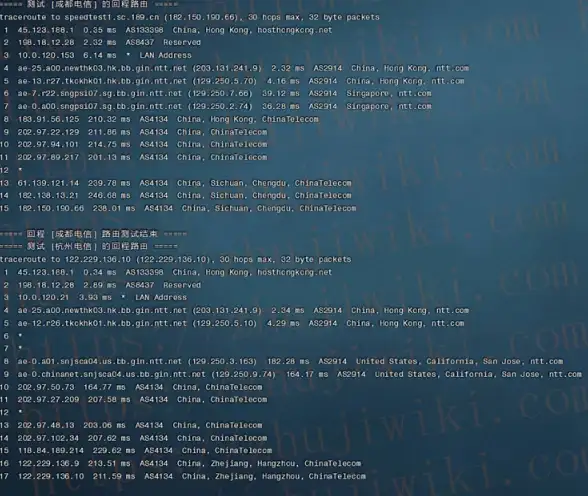

通过DLL侧加载技术,伪装成合法进程(如Edge.exe)加载恶意DLL,实现数据加密与系统瘫痪,该攻击链结合EDR绕过手段,针对中东公共部门与航空业,展现APT级威胁。 - PS1Bot恶意软件

采用模块化设计,通过内存执行窃取信息、抓取加密货币钱包数据,利用多阶段纯内存攻击规避磁盘痕迹检测,与勒索软件关联性高。

高危漏洞利用链

- FortiSIEM漏洞(CVE-2025-25256)

操作系统命令注入漏洞(CVSS 9.8),允许未认证攻击者通过CLI请求执行任意代码,影响多版本产品。 - Zoom与Xerox漏洞

- Zoom未信任路径漏洞(CVE-2025-49457):远程攻击者可利用实现权限提升。

- Xerox路径遍历漏洞(CVE-2025-8356):远程代码执行并植入Web Shell,威胁企业网络横向移动。

加密破解技术揭秘

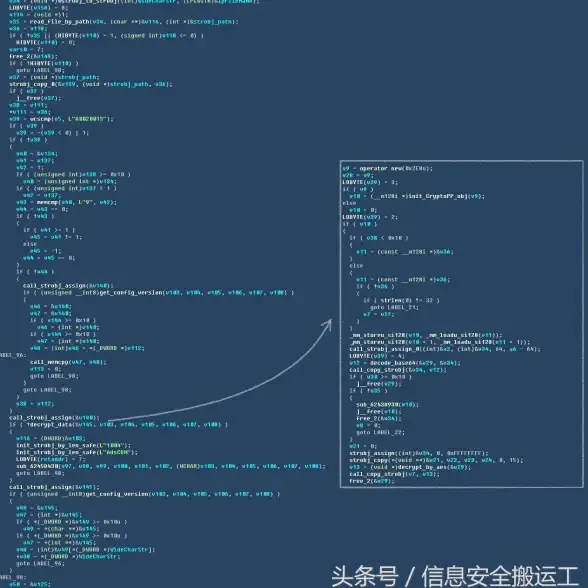

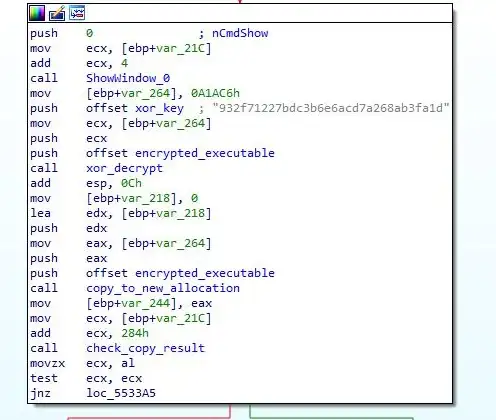

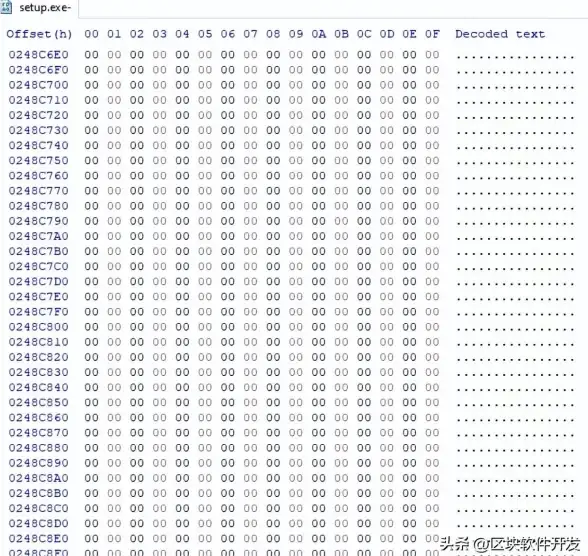

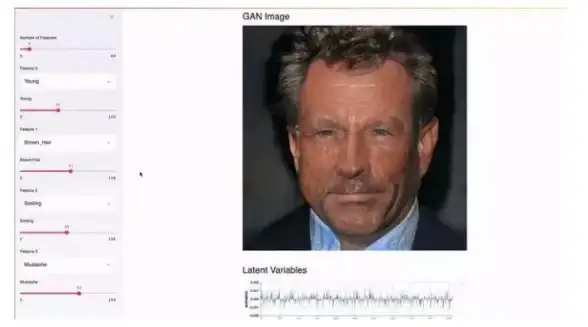

- 动态调试与反编译

通过SoftICE等工具在VB运行时库设置断点,拦截Hmemcpy、REPZ CMPSB等字符串比较函数,破解序列号保护。 - 内存注入攻击

利用LoadLibrary函数将恶意DLL注入目标进程,规避防火墙检测,实现持久化控制。

🛡️程序员必知的安全实践

代码保护策略

- 混淆与虚拟化

使用ConfuserEx或Virbox Protector对DLL进行代码混淆、虚拟化,防止反编译。 - 安全加载机制

启用SafeDllSearchMode注册表项,强制使用绝对路径加载DLL,避免劫持漏洞。

漏洞修复与检测

- 及时更新补丁

针对CVE-2025系列漏洞(如CVE-2025-50154、CVE-2025-54253),优先升级至修复版本。 - 静态代码分析

集成AI工具(如Google的Big Sleep)自动扫描代码漏洞,尤其是第三方组件依赖。

运行时防护

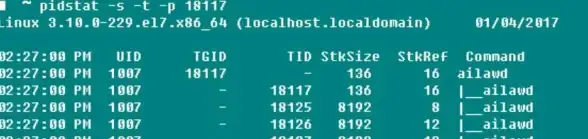

- 行为监控

部署EDR解决方案,检测异常DLL加载与进程注入行为。 - 数字签名校验

对关键DLL文件进行签名验证,防止恶意替换。

⚠️2025年8月典型攻击案例警示

越南PXA Stealer木马

- 通过DLL侧载与诱饵文档传播,窃取全球4000+设备密码与浏览器Cookie,利用Telegram渠道构建黑产生态。

微软365钓鱼攻击

- 滥用“Direct Send”功能发送伪造内部邮件,诱导员工点击恶意链接,突显云服务滥用风险。

欧盟合规新规

- 无线设备需通过EN 18031认证,集成加密与访问控制,否则面临最高1000万元罚款及停业整顿。

🔧防护工具与资源推荐

DLL修复工具

- 迅捷DLL修复助手:自动检测并替换损坏DLL,适合非技术用户。

- SFC命令:通过

sfc /scannow扫描系统文件完整性。

安全开发框架

- OWASP ASVS:遵循应用安全验证标准,强化输入输出过滤与权限管理。

- 零信任架构:实施多因素认证(MFA)与最小权限原则,限制代码访问范围。

📝总结与行动建议

- 短期:立即升级受CVE-2025漏洞影响的组件,启用EDR与数字签名校验。

- 中期:集成AI漏洞扫描工具,重构高风险代码模块(如序列号验证逻辑)。

- 长期:建立第三方组件安全评估流程,定期模拟红队攻击测试防御体系。

(注:信息来源截至2025年8月,综合网络安全日报、CNVD漏洞库及欧盟官方公告,确保时效性与权威性。)

本文由 云厂商 于2025-08-20发表在【云服务器提供商】,文中图片由(云厂商)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://cloud.7tqx.com/fwqgy/672980.html

发表评论